Formation Ingénieur Cybersécurité à Tunis

Devenez expert en sécurité informatique avec un diplôme Bac+5 accrédité EUR-ACE. Maîtrisez le pentesting, l'ethical hacking, la cryptographie, le forensics et la défense SOC. Certifications CEH, CISSP & CCNA intégrées au cursus.

Pourquoi choisir notre formation ingénieur cybersécurité en Tunisie ?

Rejoignez l'une des rares écoles d'ingénieurs en Tunisie à proposer un diplôme Bac+5 accrédité EUR-ACE en cybersécurité. Acquérez des compétences opérationnelles en sécurité informatique, pentesting et forensics avec des certifications professionnelles reconnues mondialement.

Un cursus d'excellence pour devenir ingénieur cybersécurité

Le cycle ingénieur en Cybersécurité d'iTeam University à Tunis vous forme en 3 ans (5 semestres + PFE) à protéger les systèmes d'information, les réseaux et les données sensibles. Vous maîtriserez la sécurité des infrastructures, la cryptographie appliquée, le pentesting offensif, l'ethical hacking, le forensics numérique et la réponse aux incidents. Possibilité d'alternance en entreprise dès la 2e année.

Nos diplômés Bac+5 sont recrutés par les plus grandes entreprises en Tunisie et à l'international grâce à l'accréditation EUR-ACE et aux certifications CEH, CISSP et CCNA préparées tout au long du cursus. Taux d'insertion professionnelle : 95%.

Les compétences que vous allez acquérir en cybersécurité

Notre programme d'ingénieur cybersécurité s'articule autour de 4 pôles de compétences alignés sur les besoins du marché en Tunisie et à l'international. Chaque pôle intègre une certification professionnelle reconnue (CEH, CISSP, CCNA Security) pour garantir votre employabilité.

Sécurité des réseaux & infrastructures

Concevez des architectures réseau sécurisées : pare-feu nouvelle génération, IDS/IPS, VPN, segmentation et défense en profondeur. Certification CCNA Security préparée et validée.

Cryptographie & protection des données

Implémentez des solutions de chiffrement robustes : algorithmes symétriques et asymétriques, PKI, signatures numériques, gestion des clés et protocoles de sécurité (TLS, IPSec).

Pentesting & Ethical Hacking

Réalisez des tests d'intrusion professionnels et identifiez les vulnérabilités avant les attaquants. Outils maîtrisés : Metasploit, Burp Suite, Nmap, Wireshark. Certification CEH préparée.

Audit, Gouvernance & Forensics

Pilotez la sécurité des SI selon les référentiels ISO 27001, RGPD et NIST. Maîtrisez le forensics numérique, l'analyse de risques et la réponse aux incidents. Certification CISSP préparée.

Programme détaillé du cycle ingénieur cybersécurité

Consultez le plan d'études complet sur 5 semestres + PFE, les débouchés métiers (analyste SOC, pentester, RSSI…), les conditions d'admission et les certifications préparées durant la formation ingénieur cybersécurité à Tunis.

Le programme du cycle ingénieur cybersécurité à iTeam University combine projets pratiques avancés, travaux en laboratoire de sécurité et stages en entreprise (6 mois minimum). Les étudiants maîtrisent l'audit de sécurité informatique, la protection des infrastructures réseau, la cryptographie appliquée, l'analyse SOC, la détection des menaces et le déploiement de solutions de sécurité (SIEM, Wireshark, Nessus).

Les diplômés ingénieurs cybersécurité d'iTeam University accèdent à des postes à haute responsabilité en Tunisie et à l'international :

- Analyste sécurité – surveillance et détection des menaces en temps réel

- Consultant cybersécurité – audit et conseil stratégique pour les entreprises

- RSSI / CISO – responsable de la politique de sécurité des SI

- Ingénieur sécurité réseau – conception d'architectures réseau sécurisées

- Architecte sécurité – définition des standards et frameworks de sécurité

- Pentester / Ethical Hacker – tests d'intrusion et recherche de vulnérabilités

- Analyste SOC – supervision du centre opérationnel de sécurité

- Expert Forensics – investigation numérique et réponse aux incidents

Accès en 1ère année :

- Licence en Informatique, Informatique de Gestion ou équivalent

- Cycle préparatoire intégré ou préparatoire aux concours validé

- Entretien d'admission réussi

Accès en 2ème année :

- 1ère année Ingénieur validée dans une spécialité IT (Informatique, Réseaux, Big Data, Génie Logiciel…)

- Ou 🎓 1ère année Master validée dans l'une de ces spécialités

- Entretien d'admission réussi

- CEH (Certified Ethical Hacker)

- CISSP

- CCNA

- CCNA Security

- TOEIC

PLAN D'ÉTUDES

| Module | Crédits | Régime |

|---|---|---|

| Mathématiques pour l'ingénieur | 3 | MX |

| Probabilités et Statistiques | 2 | MX |

| Système d'exploitation I | 3 | MX |

| Architecture des ordinateurs | 2 | MX |

| Algorithmique, Structures de données et Prog. | 3 | MX |

| Atelier de Programmation (Python) | 2 | CC |

| Base de données relationnelles | 3 | MX |

| Développement Web | 3 | CC |

| Anglais 1 | 1.5 | CC |

| Techniques de Communication | 1.5 | CC |

| Projet semestriel (Python) | 3 | P |

| Module | Crédits | Régime |

|---|---|---|

| Analyse Numérique | 2 | MX |

| Théorie de Langage & Automates | 2 | MX |

| Modélisation et Algorithmique | 3 | MX |

| Programmation Orientée Objet | 3 | MX |

| Framework de Développement Web | 3 | CC |

| Notions de base sur les routeurs (CCNA 2) | 3 | MX |

| Administration Systèmes | 3 | CC |

| Méthodologies de Conception des SI | 3 | MX |

| SGBD (Oracle) | 2 | MX |

| Anglais 2 | 1.5 | CC |

| Développement personnel | 1.5 | CC |

| Projet de développement Agile | 3 | P |

| Module | Crédits | Régime |

|---|---|---|

| Algorithmique Avancée & Complexité | 2 | MX |

| Théorie des Graphes & Optimisation | 3 | MX |

| Théorie des langages et Compilation | 2 | CC |

| Programmation Orientée Objet Avancée | 2 | CC |

| Programmation Mobile (Android) | 2 | CC |

| Commutation & routage (CCNA 3) | 3 | MX |

| Cloud Computing et Virtualisation | 3 | MX |

| Administration de Base de Données | 3 | MX |

| Anglais 3 | 1.5 | CC |

| Gestion des équipes et leadership | 1.5 | CC |

| Projet de développement avancé | 3 | P |

| Module | Crédits | Régime |

|---|---|---|

| Administration Réseaux Avancée | 3 | MX |

| Cryptographie et Sécurité des Données | 3 | MX |

| Sécurité des Systèmes d'Exploitation | 3 | MX |

| Protocoles et Services Réseaux Sécurisés | 3 | CC |

| Technologies et Frameworks Big Data | 3 | CC |

| Introduction à l'entreprenariat | 1.5 | CC |

| Anglais 4 | 1.5 | CC |

| PFA (Approche Agile) | 4 | P |

| Sécurité des Applications Web (Option) | 3 | MX |

| Pentesting & Ethical Hacking I (Option) | 3 | CC |

| Analyse de Malwares (Option) | 3 | MX |

| Module | Crédits | Régime |

|---|---|---|

| Sécurité des Réseaux Sans Fil et Mobiles | 3 | MX |

| Audit et Gouvernance de la Sécurité | 3 | MX |

| Sécurité du Cloud et de la Virtualisation | 3 | MX |

| Forensics et Réponse aux Incidents | 3 | CC |

| Pentesting & Ethical Hacking II | 3 | MX |

| Anglais 5 | 1.5 | CC |

| Marketing Digital | 1.5 | CC |

| Ethique de l'Ingénieur | 2 | MX |

| Projet fédérateur | 4 | P |

| Sécurité IoT (Option) | 3 | MX |

| Gestion des Identités et des Accès (Option) | 3 | CC |

| SOC et SIEM (Option) | 3 | MX |

INSCRIPTION RENTRÉE 2026 — INGÉNIEUR CYBERSÉCURITÉ

Postulez dès maintenant au cycle ingénieur Cybersécurité d'iTeam University à Tunis. Les places sont limitées pour la rentrée 2026-2027. Admission sur dossier + entretien de motivation.

Remplir le formulaire

Complétez le formulaire en ligne avec vos informations personnelles et académiques.

Étude du dossier

Notre équipe examine votre dossier et évalue votre admissibilité.

Entretien

Un entretien de motivation peut être organisé pour compléter votre candidature.

Confirmation

Vous recevez une réponse et les étapes pour finaliser votre inscription.

Documents requis

- Diplômes

- Relevés de notes

- Carte d'identité / passeport

FORMULAIRE D'INSCRIPTION

Lancez votre carrière d'ingénieur cybersécurité dès la rentrée 2026

Les inscriptions sont ouvertes pour la rentrée 2026-2027 à iTeam University Tunis. Obtenez un diplôme Bac+5 accrédité EUR-ACE avec alternance en entreprise et les certifications CEH, CISSP & CCNA incluses. Rejoignez les 95% de diplômés qui trouvent un emploi dans les 6 mois.

S'inscrire maintenantTÉMOIGNAGE

Découvrez le parcours de nos diplômés en cybersécurité

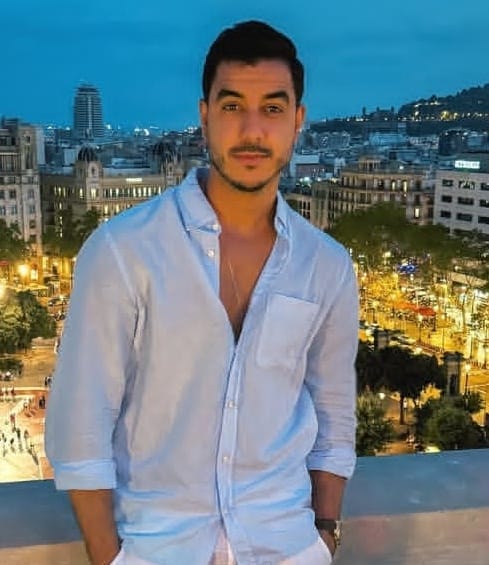

Hamza Cherni

Diplômé Ingénieur en Cybersécurité, Promo 2021

Basé en France, Hamza est ingénieur cybersécurité avec une solide expertise en pentesting, forensics et sécurité des infrastructures. Certifié CEH (Certified Ethical Hacker) et fort de ses compétences en audit de sécurité, analyse SOC et réponse aux incidents, il a rapidement intégré le monde professionnel grâce à la formation et aux projets pratiques réalisés chez iTeam University.

Voir le profil LinkedIn